Содержание

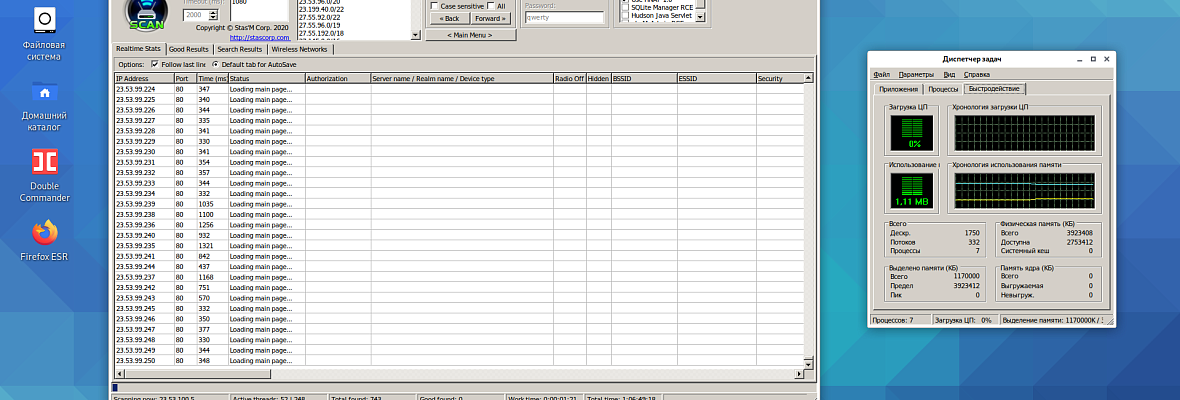

Безопасность выхода в интернет — одно из главных правил пользователей, вне зависимости от того, где выполняется подключение — в офисе или дома. Разработчики предлагают массу утилит, выполняющих сканирование сети и выявляющих потенциальные угрозы. Одна из популярных программ — Router Scan, которая не только выполняет аудит сетевой безопасности, но и используется для выявления незащищенных мест и взламывания WiFI подключений.

Для чего нужна программа Router Scan

Официально софт Роутер Скан создан для выявления сторонних клиентов, подключенных к точке доступа. При помощи программы можно легко узнать, ни подключились к домашней беспроводной сети соседи или посетители к интернету кафе, расположенного под квартирой.

Однако утилита нашла применение и в не самом законном качестве, выполняя роль ключа по подбору паролей к сети Wi-Fi. После подбора комбинации Router Scan by Stas’M v260 (самая актуальная версия софта) взламывает систему защиты маршрутизатора и получает доступ к данным пользователя — имени, паролю и т. п. Аналогичным образом человек, использующий софт, может получить доступ к любому сетевому устройству, к примеру, IP-камере.

Скачать Router Scan

Чтобы скачать и инсталлировать Роутер Сканнер на устройство, необходимо перейти на официальный сайт разработчика, выполнить скачивание и разархивировать файл. Затем пользователь принимает и соглашается со всеми условиями, и дожидается окончания установки.

Для использования на Android разработана аналог софта Router Scan v4.0.2.

Версия для Kali Linux

Затем порядок действий определяется типом ОС, установленной на ПК. Для Kali Linux порядок действий следующий.

Запуск скачанного файла RouterScan.exe через Wine. Для того, чтобы Wine появилась в контекстном меню, необходимо выбрать ее программой умолчанию.

Официальный сайт Router Scan

Сегодня скачать утилиту предлагает множество сайтов, однако нельзя ручаться за их безопасность. Поэтому рекомендуется проводить скачивание файла с http://stascorp.com/.

В поисковой выдаче ресурс занимает третью или четвертую позицию, однако сайты, идущие перед ним, не заслуживают доверия по мнению экспертов.

Запуск Router Scan

Запуск утилиты производится двойным щелчком на RouterSscan.exe. Путь запуска выглядит следующим образом wine /путь/до/RouterScan.exe.

При первом использовании софта утилита запросит подтверждение согласия на отправку информации о сканировании в общую базу.

Сканирование локальных и глобальных IP

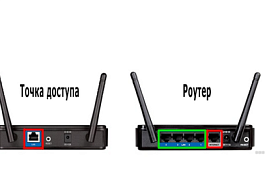

Чтобы отсканировать IP-диапазоны локального и глобального уровня, необходимо понять разницу между ними. Пользователи с глобальным IP не требуют посредников для выхода во Всемирную сеть. Подключение выполняется напрямую. Понятие локальных IP относится ко всем остальным адресам.

Поиск нужных IP диапазонов

Локальные IP-адреса используют такие диапазоны:

- 10.0.0.0 — 10.255.255.255.

- 172.16.0.0 — 172.31.255.255.

- 192.168.0.0 — 192.168.255.255.

Поиск диапазонов выполняется с привязкой к географическому региону. Для более быстрого поиска рекомендуется использовать специальную программу, примеру, sulP.biz.

Синтаксис IP диапазонов

Router Scanner является универсальной утилитой, способной проанализировать как один IP-адрес (192.164.10.22), так и все адреса, в рамках границ, обозначенных пользователем (192.164.10.22 - 192.164.10.257), невзирая на их количество, а также диапазон с определением фиксированных бит. Значение битовой подмаски указывается через косую черту от IP-адреса.(10.10.01.0/32)

Помимо этого, пользователь может задать через дефис диапазон октет (10.0.1.1-245)

Анонимное сканирование Router Scan через Tor

Если целью пользователя является сохранение анонимности, Роутер Скан поддерживает шифрование через прокси Tor. Помимо шифрования трафика таким образом обеспечивается бесплатность и стабильное подключение, плюс сокрытие IP.

Установка Tor в Windows

До начала необходимо инсталлировать Tor с официального сайта. Загрузка выполняется посредством скачивания Expert Bundle. После скачивания производится распаковка, место не имеет значения. Если браузер планируется использовать на регулярной основе, рекомендуется инсталлировать его в качестве сервиса Windows.

Настройка и запуск сканирования Router Scan

Вручную запуск Tor выполняется согласно следующей инструкции:

- От имени администратора вызвать командную строку и вставить в нее скачанный файл Tor.exe.

- Дождаться завершения процесса запуска, не закрывая окно.

- Затем в настройках Роутер Сканер выбрать Main Menu. Перейти в Settings and Tweaks. Кликнуть HTTP Client.

- В категории Proxy Server кликнуть Type и в выпадающем списке нажать на SOCKS5. Ввести значение IP вписать 127.0.0.1. Значение Port – 9050.

- С этого момента сканирование глобальных диапазонов будет производиться через Tor.

Модули сканирования

Утилита включает в себя несколько модулей для выполнения сканирования

- Router Scan (main). Главный модуль, задачей которого является подбор пароля к устройству и получение доступа к данным.

- Detect proxy servers. Заточен на поиск прокси, использующих протоколы HTTP. При обнаружении таковых в скобках рядом с именем оборудования появляется подпись proxy server. В столбце WAN IP Address напротив имени устройства вписывается реальный адрес, а в столбце DNS фиксируется Proxy Good Check.

- Use HNAP 1.0. Задача модуля — сканирование хоста на поддержку Home Network Administration Protocol v1.0 и обнаружение в нем уязвимых мест. О том, что брешь найдена, говорит подпись HNAP bypass auth, внесенная в столбец авторизации.

Есть еще ряд модулей, однако они играют дополнительные роли и никакого отношения к взлому карты сетей и получению паролей не имеют.

Настройки сканера портов

Скорость интернета у всех пользователей разная, а значит и возможности, как использовать Роутер Сканер, отличаются. В основном различия касаются не функционала, а скорости выполнения поставленной задачи.

Разработчики предлагают несколько вариантов:

- Normal. Создан для пользования программой через беспроводное подключение и оставляет пользователю возможность доступа к ресурсам интернета во время сканирования.

- Fast Scan. Предназначен для проверки через подключение по кабелю.

- Ultra Fast. Разработан для сканирования при гигабитных подключениях с условием использования высокопроизводительной машины. Сетевое оборудование, через которое пользователь подключается к интернету, должно иметь соответствующий ресурс. В противном случае оно имеет все шансы выйти из строя.

Взлом WiFi с помощью Router Scan

Активация софта производится нажатием многофункциональной кнопки. С началом работы программы она делится на две клавиши — остановки процесса и его временной приостановки. Границы диапазона устанавливаются в разделе Enter IP ranges to scan.

Во время сканирования выполняется автоматический импорт файлов в созданную табличку, который можно приостановить или остановить в любой время сканирования.

Сохранение результатов в формате Excel

Перед началом работы утилиты пользователь выставляет нужный формат сохранения данных. В большинстве случаев информация в дальнейшем хранится в формате Excel, поэтому при настройке следует учесть некоторые особенности. К примеру, длинные цифровые значения (12-значный пароль от сети Wi-Fi) могут изменить свой вид.

Как защититься от Router Scan

Учитывая, что принцип работы сканера направлен на выявление заводских комбинаций паролей роутеров и поиск уязвимости предустановленного ПО, в качестве защиты от злоумышленников рекомендуется сделать следующее:

- Сменить пароль для входа от лица администратора.

- Не забывать про обновление прошивки.

- Отключить сервисы FTP, Telnet и SSH или поменять комбинации для безопасного входа.

Использование результатов сканирования Router Scan

Самая частая мотивация для людей, взламывающих маршрутизаторы при помощи утилиты — желание без приглашения пользоваться чужим трафиком. Помимо этого, софт используется для проникновения вирусов, кражи информации, а также перенаправления на мошеннические ресурсы.